Comment protéger votre marque contre les escroqueries par hameçonnage liées à la signature électronique

La signature électronique des accords permet de gagner du temps et facilite la conclusion de contrats de vente, l'ouverture de comptes bancaires et la souscription d'assurances sans qu'il soit nécessaire de se rencontrer en personne. Toutefois, certains services de signature électronique peuvent également présenter des risques inattendus.

Un certain nombre de groupes et d'experts en cybersécurité ont mis en garde contre les escroqueries à la signature électronique et les tentatives d'hameçonnage utilisant Docusign pour signer électroniquement des documents. En fait, les recherches de Kaspersky révèlent une augmentation significative des attaques de phishing qui reproduisent des demandes légitimes de Docusign, souvent avec une pièce jointe au format PDF et un code QR qui mène à un site web de phishing.

Voici comment se déroule l'attaque : Les cybercriminels s'inscrivent à un compte Docusign gratuit ou utilisent le compte de quelqu'un d'autre et téléchargent un fichier malveillant qui se fait passer pour une enveloppe Docusign légitime. Plus récemment, les escroqueries par hameçonnage incluent des modèles, ce qui permet aux malfaiteurs de tromper le destinataire peu méfiant en lui faisant croire qu'il reçoit une demande de signature authentique.

Si ces types de techniques d'usurpation atteignent vos clients, cela peut conduire au téléchargement de logiciels malveillants (tels que des ransomwares) et à l'exploitation de l'identité et des informations personnelles des clients par des pirates informatiques.

Dans ce blog, nous examinons la stratégie qui sous-tend les escroqueries par hameçonnage et la manière dont une solution de signature électronique soucieuse de la sécurité peut contribuer à prévenir ce type d'attaques.

Qu'est-ce qu'une escroquerie par hameçonnage ?

Une escroquerie par hameçonnage incite les gens à cliquer sur des liens malveillants pour télécharger des logiciels malveillants ou fournir des informations confidentielles à des criminels. Il s'agit de l'un des stratagèmes d'ingénierie sociale les plus courants et les plus efficaces au monde, et il n'y a aucun signe de ralentissement. Cela est d'autant plus vrai qu'il peut être automatisé à l'aide de modèles réalistes et exécuté en masse à une échelle beaucoup plus grande.

L'augmentation des attaques par usurpation d'identité de services web, un type d'attaque par hameçonnage utilisant une marque reconnue, implique de faux sites web et de faux courriels, et maintenant des pièces jointes PDF et des codes QR, qui incitent les gens à se connecter et à donner sans le savoir leurs informations d'identification aux criminels. Après avoir volé les informations d'identification de l'utilisateur, les pirates peuvent ensuite se connecter à d'autres services.

Comme les gens ont tendance à réutiliser les mêmes identifiants de connexion sur de nombreux comptes en ligne, les malfaiteurs peuvent exécuter un programme automatisé pour tester les identifiants sur un nombre quelconque de services web et, en cas de succès, les utiliser pour usurper l'identité de la victime et voler des fonds ou des informations sensibles.

Les escrocs et les hameçonneurs sont opportunistes et s'adaptent aux événements actuels et aux activités commerciales saisonnières, comme les escroqueries de vacances ou les escroqueries fiscales. L'une des tactiques consiste à masquer les logiciels malveillants par quelque chose d'aussi banal qu'une facture ou un avis d'expédition. Lorsque les informations d'identification sont réutilisées pour plusieurs comptes au sein d'une organisation, la compromission de ces informations peut avoir des conséquences encore plus graves.

Pourquoi les cybercriminels utilisent-ils le phishing Docusign

L'augmentation des escroqueries par hameçonnage Docusign est directement liée à l'utilisation accrue des signatures électroniques. Les escrocs lancent des attaques de phishing conçues pour imiter les courriels de marques reconnues, telles que Docusign, en raison de l'utilisation répandue de sa marque dans son service de signature électronique et ses notifications par courriel. Les fournisseurs de logiciels comme Docusign sont constamment attaqués par des escrocs(2018, 2019, 2020, 2023, 2024, 2025), qui envoient de faux courriels provenant du service de signature électronique du fournisseur.

Comment fonctionnent les escroqueries par hameçonnage ?

Les escroqueries par hameçonnage qui s'appuient sur un logiciel de signature électronique imitent généralement le même format. L'attaquant commence par envoyer une "enveloppe" de signature électronique à sa cible. Le destinataire reçoit un courriel l'invitant à examiner et à signer un document.

Dans des circonstances normales, le destinataire devrait simplement cliquer sur le lien "revoir le document" et signer le document. Toutefois, dans le cas d'une attaque par hameçonnage, le courriel contient des liens vers un site web (site d'hameçonnage) qui demande au destinataire de saisir des informations personnelles et financières, ou vers un document malveillant qui, s'il est exécuté, téléchargera des logiciels malveillants sur l'appareil du destinataire.

Il est intéressant de noter que les escroqueries par hameçonnage évoluent pour inciter les utilisateurs à cliquer sur des liens malveillants à partir de leurs appareils mobiles. Pour ce faire, on utilise de plus en plus souvent des pièces jointes au format PDF contenant un code QR. Une fois scanné, il commence à télécharger un logiciel malveillant ou à diriger la victime vers un site web d'hameçonnage où ses informations sont recueillies par des criminels. Cette méthode incite les utilisateurs à ouvrir le lien malveillant non pas sur leur ordinateur, mais sur leur appareil mobile, où les URL d'hameçonnage sont plus difficiles à détecter et où les logiciels de sécurité ne sont pas nécessairement installés.

Si le destinataire tombe dans le panneau, le pirate peut utiliser ces informations pour accéder à son compte bancaire, aux portails de cartes de crédit et à d'autres services en ligne.

3 façons de se défendre contre les attaques de phishing par signature électronique

1. Protégez votre marque et vos clients contre les e-mails de phishing

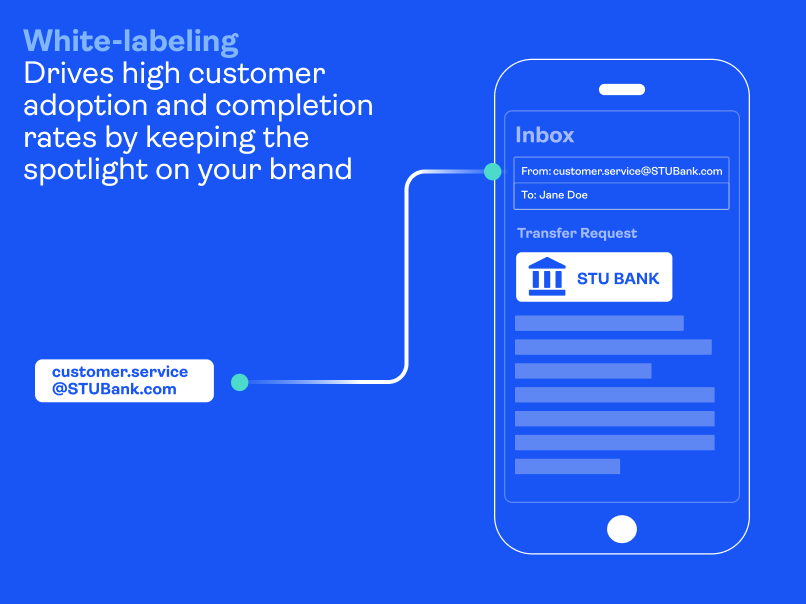

Le modèle économique de Docusign repose sur la promotion de la marque Docusign par le biais de courriels de notification de signature électronique. Cela expose ses clients et leurs clients finaux à des risques d'attaques malveillantes telles que les escroqueries par hameçonnage mentionnées ci-dessus. C'est pourquoi il est important de choisir une solution qui permette à votre organisation d'apposer une marque blanche sur l'expérience de signature afin que votre marque soit toujours au premier plan.

La marque blanche est la meilleure chose que vous puissiez faire pour protéger votre marque, instaurer la confiance avec vos signataires et atteindre les taux de réussite les plus élevés. La sensibilisation croissante aux tactiques d'hameçonnage trompeuses - ainsi que l'augmentation des programmes d'éducation à la sécurité des courriels - dissuadera les destinataires de faire confiance aux courriels provenant de marques tierces. Si quelqu'un s'attend à recevoir une invitation à signer électroniquement de la part de sa banque ou de sa compagnie d'assurance, il y a de fortes chances qu'il supprime plus rapidement une telle invitation si elle provient plutôt du domaine de messagerie d'un fournisseur de services.

C'est pourquoi il est si important de personnaliser l'aspect et la convivialité des notifications par courrier électronique et d'intégrer le service de signature électronique à vos serveurs de courrier électronique afin que les courriers électroniques soient envoyés à partir de votre domaine (par exemple, @votrebanque.com) plutôt que de celui du service de signature électronique. Chez OneSpan, nous adoptons cette philosophie et c'est l'une des principales raisons pour lesquelles certaines des marques les plus soucieuses de la sécurité dans le monde font confiance à notre solution OneSpan Sign.

Conseils sur la marque blanche pour prévenir les attaques de phishing :

- Intégrez l'outil de signature électronique à vos propres serveurs de messagerie pour permettre l'envoi d'e-mails à partir de votre domaine (par exemple, @votrebanque.com), qui est considéré comme une source fiable

- Personnalisez le contenu et l'aspect des notifications par courrier électronique

- Personnalisez les couleurs, le logo et la visibilité des éléments tels que les en-têtes, les barres de navigation, les pieds de page, etc.

- Personnaliser les boîtes de dialogue et les messages d'erreur

2. Ajoutez une authentification renforcée pour sécuriser l'accès à vos accords

Outre le marquage blanc, les entreprises ne devraient jamais négliger les mesures de sécurité, telles que la vérification de l'identité et l'authentification. L'authentification multifactorielle (MFA), telle que les clés d'accès basées sur la norme FIDO, est l'un des meilleurs moyens de se protéger contre l'hameçonnage. L'utilisation de méthodes d'authentification fortes est un moyen de dissuasion plus puissant que la seule authentification par courrier électronique à un seul facteur.

OneSpan Sign propose une gamme d'options de vérification et d'authentification de l'identité comme couches de protection pour vos accords de grande valeur, afin que vous puissiez obtenir des documents signés électroniquement en toute confiance. Vous pouvez choisir le niveau de sécurité dont vous avez besoin. Vous pouvez ainsi vous assurer que vos accords ne sont accessibles et signés que par les personnes auxquelles ils sont destinés, grâce à des options telles que les SMS, les questions-réponses, l'authentification basée sur les connaissances (KBA), les clés d'accès et les vérifications de documents d'identité gouvernementaux.

3. Sensibilisez vos employés à la détection d'un courriel d'hameçonnage

Sensibilisez vos employés au fait que les escrocs envoient des liens de phishing par le biais d'e-mails semblant provenir d'une entreprise connue, comme Docusign. Faites-leur savoir qu'il y a deux signes avant-coureurs qui indiquent que la demande de signature électronique est une escroquerie :

- Ils n'attendent aucun document à signer. Si un partenaire commercial souhaite que l'un de vos employés signe un accord, il est courant qu'il contacte d'abord l'employé pour l'informer qu'une demande de signature est en cours d'acheminement. Si un employé ne s'attend pas à ce qu'on lui demande de signer un document, conseillez-lui de signaler l'e-mail comme étant une escroquerie par hameçonnage et de le supprimer. Il ne doit pas cliquer sur les hyperliens ou les pièces jointes.

- Il remarque un expéditeur ou un domaine de messagerie inhabituel. Si un employé reçoit une demande de signature électronique inattendue, il doit toujours vérifier le domaine de messagerie de l'expéditeur. Si l'e-mail ne provient pas du domaine d'un partenaire commercial légitime, il s'agit probablement d'une escroquerie.

Dans les services juridiques, de ressources humaines, d'approvisionnement et de finances, les individus reçoivent souvent de nombreux documents qui nécessitent des signatures dans le cadre de leurs processus de travail quotidiens. En raison de la nature de leur rôle, un courriel non sollicité de Docusign peut ne pas éveiller les soupçons, en particulier si le courriel est bien conçu et semble provenir d'un expéditeur apparemment légitime. Les criminels peuvent exploiter cette situation en utilisant des domaines d'entreprise compromis ou même en s'inscrivant à des comptes DocuSign gratuits.

C'est pourquoi il est important d'être attentif aux autres signes d'une possible escroquerie par hameçonnage, tels que les fautes de frappe, d'orthographe et de grammaire dans la ligne d'objet ou dans le corps du message. Il s'agit d'indicateurs courants qui indiquent que le courriel pourrait être une escroquerie par hameçonnage. Les courriels d'hameçonnage peuvent également utiliser des messages d'accueil génériques, car ils sont souvent utilisés de manière répétée ou envoyés en masse à une liste de victimes sans méfiance.

Instaurer une confiance numérique avec les employés et les clients

Qu'il s'agisse de la signature électronique des formulaires d'emploi nécessaires ou des demandes de prêt hypothécaire, les signatures électroniques et numériques jouent un rôle important dans nos vies. Pourtant, l'utilisation croissante des technologies et des canaux numériques augmente le risque d'être victime des efforts malveillants des acteurs de la menace. Il est probable que certains de vos employés et de vos clients soient amenés à cliquer sur des demandes de signature électronique apparemment légitimes, à saisir leurs identifiants de messagerie et à les remettre à des acteurs malveillants.

Les problèmes liés aux attaques de phishing illustrent l'importance de la protection de vos processus d'accords numériques. Dans tous ses domaines d'activité, OneSpan s'efforce de sécuriser les accords numériques et l'expérience des clients. Examinez les capacités de votre solution de signature électronique pour vous assurer qu'elle inclut des contre-mesures telles que le marquage blanc, des options d'authentification forte et l'aplatissement des documents. Ainsi, vos signataires seront mieux protégés contre les escroqueries par hameçonnage.

Voyez par vous-même comment OneSpan Sign inspire la confiance dans le monde numérique d'aujourd'hui.