CANAFE : Préparer votre stratégie de vérification de l'identité pour aller au-delà de la simple conformité

Renseignez-vous sur les obligations de conformité en matière de la vérification d'identité digitale...

Pourquoi l'intelligence comportementale et les renseignements sur les appareils clients sont désormais non négociables pour les banques

Pour lutter contre les fraudes de paiement, les banques ont besoin d'intelligence comportementale et des...

Les directives du CANAFE en matière de vérification de l'identité constituent une avance, mais la conformité nécessitera des efforts

Alors que le CANAFE étend ses exigences en matière de lutte contre le blanchiment d'argent et le...

Sécuriser l'identité à l'ère du commerce agentique

Dans un monde en transition entre les vitrines et les agents d'intelligence artificielle, Rolf Lindemann...

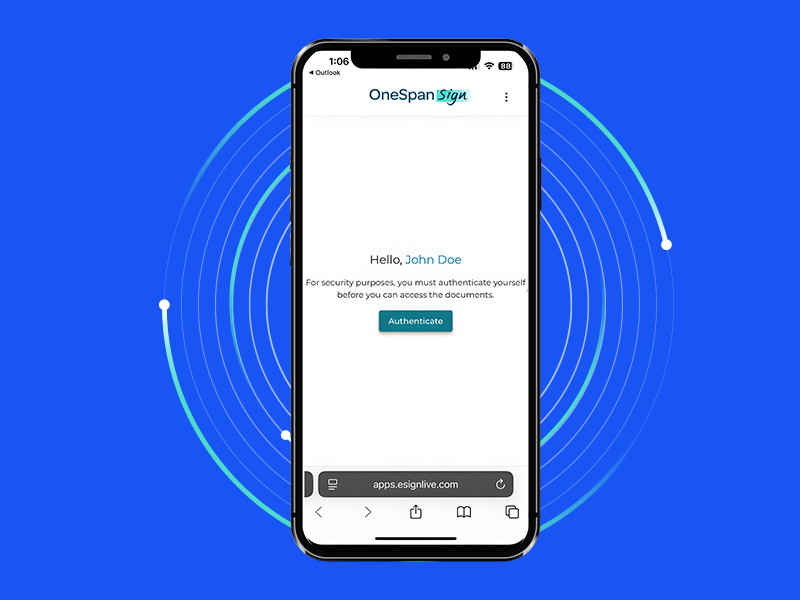

Comment protéger vos adresses URL de signature électronique contre les cyberattaques

Comme les cybercriminels ciblent de plus en plus les processus de signature électronique, les entreprises...

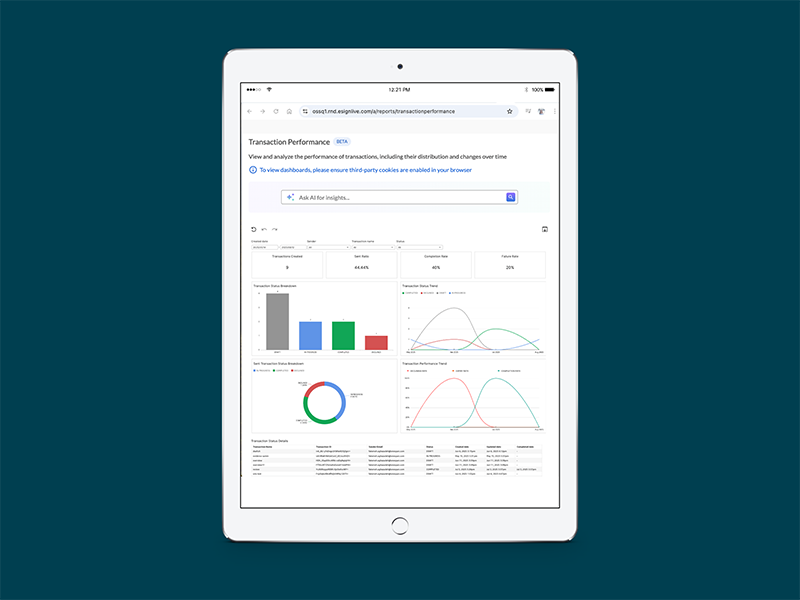

Réponses et tableaux de bord IA pour une gestion plus intelligente des transactions numériques

Identifiez et éliminez les retards dans le flux de travail des signatures électroniques grâce aux...

FIDO Authenticate 2025 : Ce que j'ai appris sur les passkeys à grande échelle

Lors de FIDO Authenticate 2025, nous nous sommes entretenus avec des entreprises qui mettent en œuvre des...

Comment CURE Auto Insurance s'est numérisé avec OneSpan Sign et Guidewire

Cette agence a amélioré le processus numérique d'assurance automobile grâce à eSignature et Guidewire...